За первое полугодие 2025 года шпионаж и финансовая выгода стали главными целями хакеров

Gurd 14/08/2025 0

В первой половине 2025 года приоритетами киберпреступников в почти 90% случаев стали шпионаж и получение финансовой выгоды. Хотя активность хактивистов постепенно снижается, она все еще представляет значительную угрозу. Злоумышленники стали более избирательны в выборе целей: количество атакованных отраслей уменьшилось на 40% за год. При этом на одну организацию могут одновременно нацеливаться две или три различные группировки. Такие данные содержатся в отчете об анализе целенаправленных кибератак за первое полугодие 2025 года, подготовленном специалистами центра изучения киберугроз Solar 4RAYS, входящего в ГК «Солар».

В отчете представлены результаты исследований сложных кибернетических атак, которые не обнаруживаются автоматизированными системами защиты.

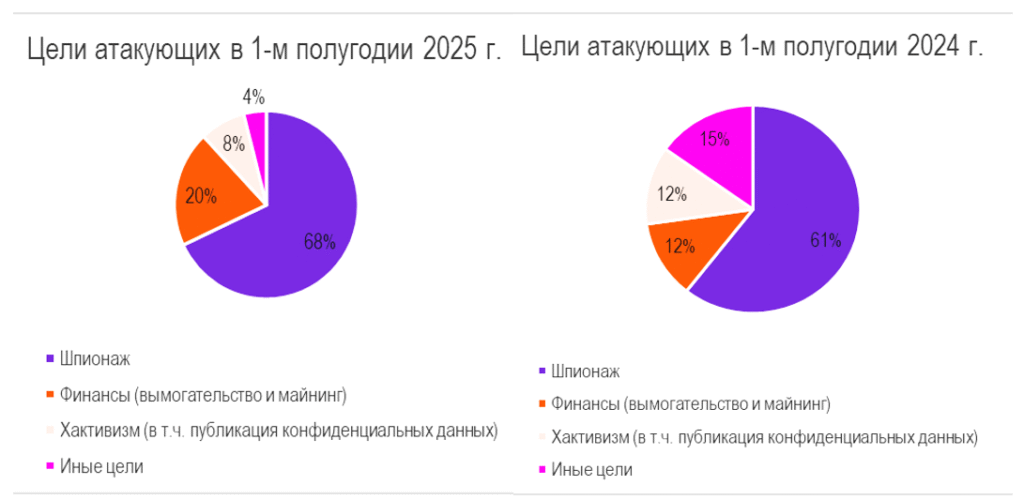

По данным отчета, в первом полугодии большая часть расследований (68%) была связана с атаками, направленными на шпионаж, что на 7 процентных пунктов выше, чем в аналогичном периоде 2024 года. Доля вредоносных действий, связанных с вымогательством или майнингом криптовалют, также увеличилась на 8 процентных пунктов по сравнению с прошлым годом, достигнув 20%. В то же время, количество атак хактивистов, направленных на привлечение внимания (включая уничтожение инфраструктуры и публикацию похищенных баз данных), сократилось на 4 процентных пункта, до 8%. Для сравнения, в 2023 году этот показатель составлял 35%. Эксперты Solar 4RAYS полагают, что эти цифры указывают на изменение мотивации хакеров: теперь их интересуют не только громкие взломы, но и получение денежных средств и конфиденциальной информации о деятельности ведущих российских компаний, особенно в условиях меняющейся геополитической ситуации.

В первом полугодии зафиксировано снижение количества подвергшихся атакам отраслей на 40% по сравнению с аналогичным периодом прошлого года. Шесть секторов стали мишенями: государственный сектор (36% всех инцидентов), промышленность (20%), IT-сфера (12%), здравоохранение (12%), энергетика (12%) и розничная торговля (8%). При этом доля атак на государственные структуры увеличилась на 5 процентных пунктов, а на промышленные предприятия – на 11.

Аналитики Solar 4RAYS отмечают случаи одновременных атак на одну и ту же организацию разными хакерскими группами, преследующими собственные цели. Это указывает на то, что злоумышленники теперь нацелены на наиболее привлекательные организации из критически важных отраслей, оказывающих непосредственное влияние на экономику и безопасность страны.

В большинстве случаев (46%) злоумышленники использовали бреши в веб-приложениях, а в 40% – скомпрометированные аккаунты. 7% расследованных атак начинались с фишинговых рассылок, и еще 7% – с атак через партнеров, контрагентов или клиентов.

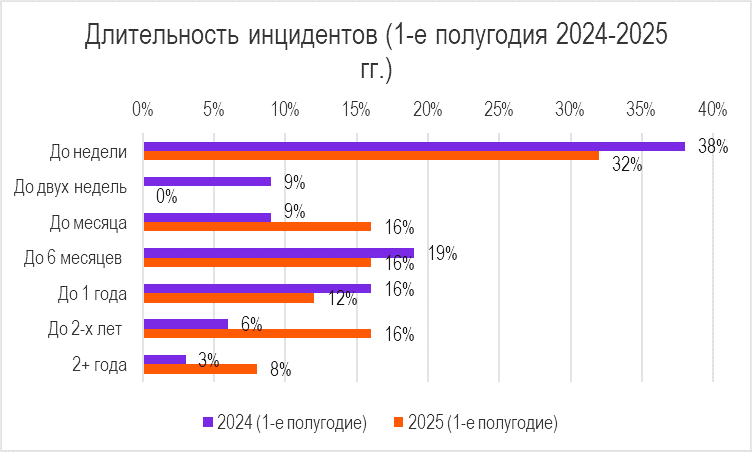

Несмотря на то, что большая часть атак (32%) длилась не более недели, наблюдается тенденция к увеличению времени пребывания хакеров в инфраструктуре жертвы. В первом полугодии доля инцидентов, продолжавшихся до месяца, выросла на 7 п.п., достигнув 16%, а атак, длившихся до двух лет, – на 10 п.п., также до 16%. Эксперты Solar 4RAYS полагают, что это свидетельствует о высокой активности хакеров, занимающихся шпионажем. В качестве исключения можно привести случай обнаружения майнера в инфраструктуре, который оставался незамеченным около 10 лет.

В первой половине года APT-группы стали более избирательными в выборе целей, сосредотачиваясь на организациях, представляющих наибольший интерес для шпионажа. Их мотивы включают политические цели и продажу украденной информации на нелегальных рынках. Несмотря на это, немногочисленные, но заметные деструктивные атаки хактивистов по-прежнему несут серьезную угрозу. Иван Сюхин, руководитель группы расследований инцидентов Solar 4RAYS, подчеркивает, что это указывает на необходимость для всех организаций серьезно заниматься созданием многоуровневой системы кибербезопасности.

Для уменьшения риска кибернетических атак, специалисты Solar 4RAYS советуют своевременно обновлять программное обеспечение и веб-приложения, тщательно контролировать удаленный доступ к инфраструктуре, следовать строгим парольным политикам, применять современные средства защиты, такие как EDR и SIEM, вместе с традиционным защитным ПО, а также повышать уровень осведомленности сотрудников в вопросах кибербезопасности. Детальную информацию о мерах противодействия кибергруппировкам можно найти в отчете Solar 4RAYS.